with azbil

豆知識

リモートワーク

多様な働き方が定着し、自宅やシェアオフィス、カフェなどオフィス外で仕事をするリモートワークが一般的になりました。それに伴い、リモートワークを支えるICT*1環境を狙ったサイバー攻撃が多発しています。

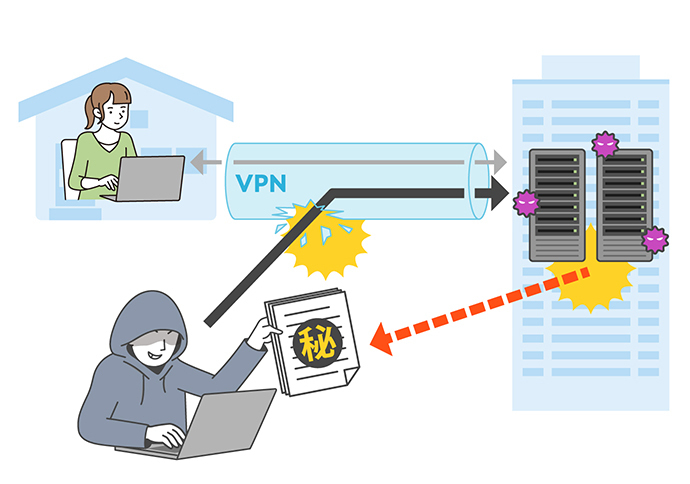

多くの企業では、自宅などの外部ネットワークからVPN*2を介して社内システムへアクセスできるようにしています。これにより、オフィスにいるときと変わらない環境で業務を行えるようになりました。攻撃者は、リモートワークに必要なICT環境に攻撃を仕掛けてきます。攻撃を受けると、社内システムがマルウェア(コンピュータやサーバ、ネットワークなどに被害を与えることを目的とした悪意のあるソフトウェア)に感染したり、不正アクセスを受けたりする恐れがあります。

攻撃の代表的な手口は次の三つです。

-

① リモートワーク用製品の脆弱(ぜいじゃく)性を悪用

リモートワーク用端末やVPN機器などに存在する脆弱性や設定ミスを悪用し、社内システムへ不正アクセスを行う。 -

② アカウント情報の不正利用

ブルートフォース攻撃(可能な組み合わせをすべて試す暗号解読による攻撃)や過去に漏えいしたアカウント情報を悪用し、VPN機器やリモートデスクトップ*3を経由して社内システムへ不正アクセスを行う。 -

③ リモートワーク用端末への攻撃

メールにマルウェアを仕込み、端末を感染させて情報を窃取(せっしゅ)する。さらに窃取した情報を悪用してVPN経由で不正アクセスを行う。

攻撃を防御するには、組織と利用者の両面での対策が必要です。組織側の対策として重要なのが、リモートワーク環境のセキュリティ強化です。例えば、外部と内部のネットワークの境界をなくしすべての情報に厳格なアクセス確認を行う「ゼロトラスト」や、データを端末に置かずサーバで一元管理する「シンクライアント」などの方式を取り入れた対策です。また、サポートが終了したものや、メンテナンスできない機器の使用は避ける必要があります。

一方で、環境の安全性の確保は利用者の個々の対策にも左右されます。基本となるのは、ソフトウェアの更新やセキュリティソフトの利用、強固なパスワードの設定、ネットワーク機器設定の見直しといった日常的な対策です。

組織と利用者双方がリモートワーク規定を遵守し、情報リテラシーやセキュリティ意識の向上に継続して取り組むことが、リスク低減に直結します。

-

*1:ICT(Information and Communication Technology)

情報通信技術。「情報を扱う技術」+「通信でつなぐ技術」を組み合わせた総称 -

*2:VPN(Virtual Private Network)

インターネット上に仮想的な専用回線を構築し、通信内容を暗号化。外部から安全に社内システムへ接続できる仕組みで、情報の漏えいや改ざんを防ぐためのセキュリティ技術 -

*3:リモートデスクトップ

異なる場所にあるPCやサーバにアクセスし、手元の端末で遠隔操作する技術

参照:

独立行政法人情報処理推進機構(IPA)セキュリティセンター 「情報セキュリティ10大脅威」

関連情報

関連情報